Basic-mod2 hampir mirip dengan sebelumnya, hanya saja di soal meminta modular inverse yang maksudnya adalah kebalikan dari hasil bagi per item nya.

Download file message dari picoctf

Buat file python di kalilinux dan beri nama basicmod2.py

Edit isinya dengan perintah nano basicmod2.py

Isi file seperti ini

chrs = “ABCDEFGHIJKLMNOPQRSTUVWXYZ0123456789_”

enc_message = “104 372 110 436 262 173 354 393 351 297 241 86 262 359 256 44>

flag = “”

def modular_inverse(x: int, m: int) -> int:

return pow(x, -1, m)

for i in enc_message.split():

mod_inverse = modular_inverse(int(i),41)

# -1 since the character set for this challenge starts from 1, unlike the>

flag += chrs[mod_inverse-1]

print(flag)

Enc_message diberikan nilai berdasarkan isi dari file message yang telah diunduh

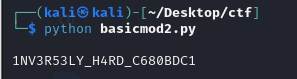

Jalankan file basicmod2.py dengan perintah

Python basicmod2.py

Maka result akan ditampilkan dan terapkan result ke format flag picoCTF{resultdisini}

picoCTF{1NV3R53LY_H4RD_C680BDC1}

0 Comments